驾培创业教练app请求参数frida

app:驾培创业教练v2.9.6

解析流程:

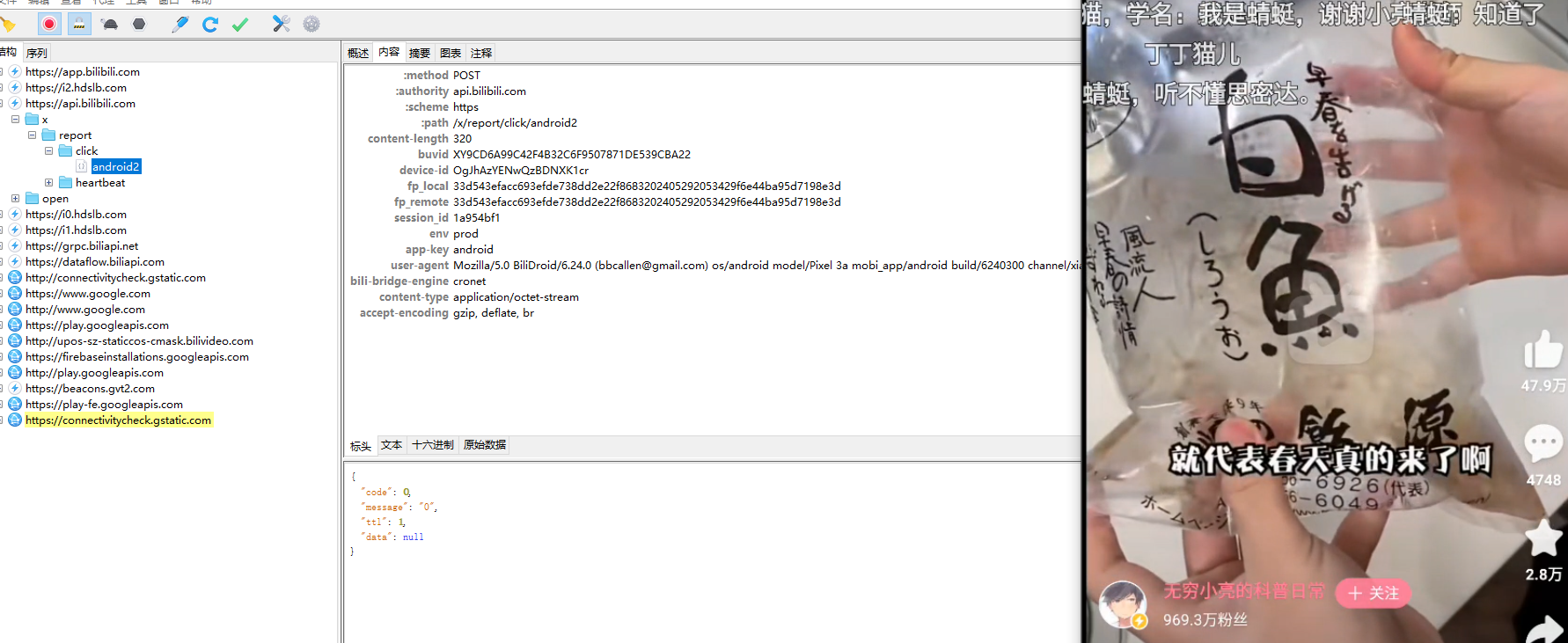

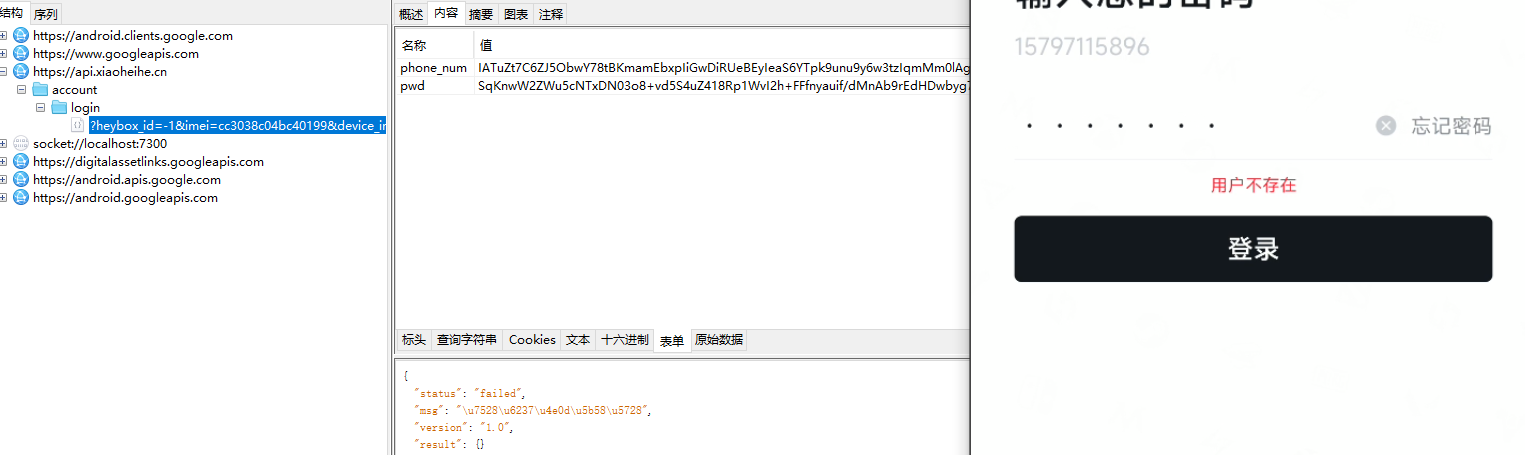

该app未作双向认证所以正常抓包获取目标url,结果测试后 请求头都很正常,唯独需要获取请求参数sign

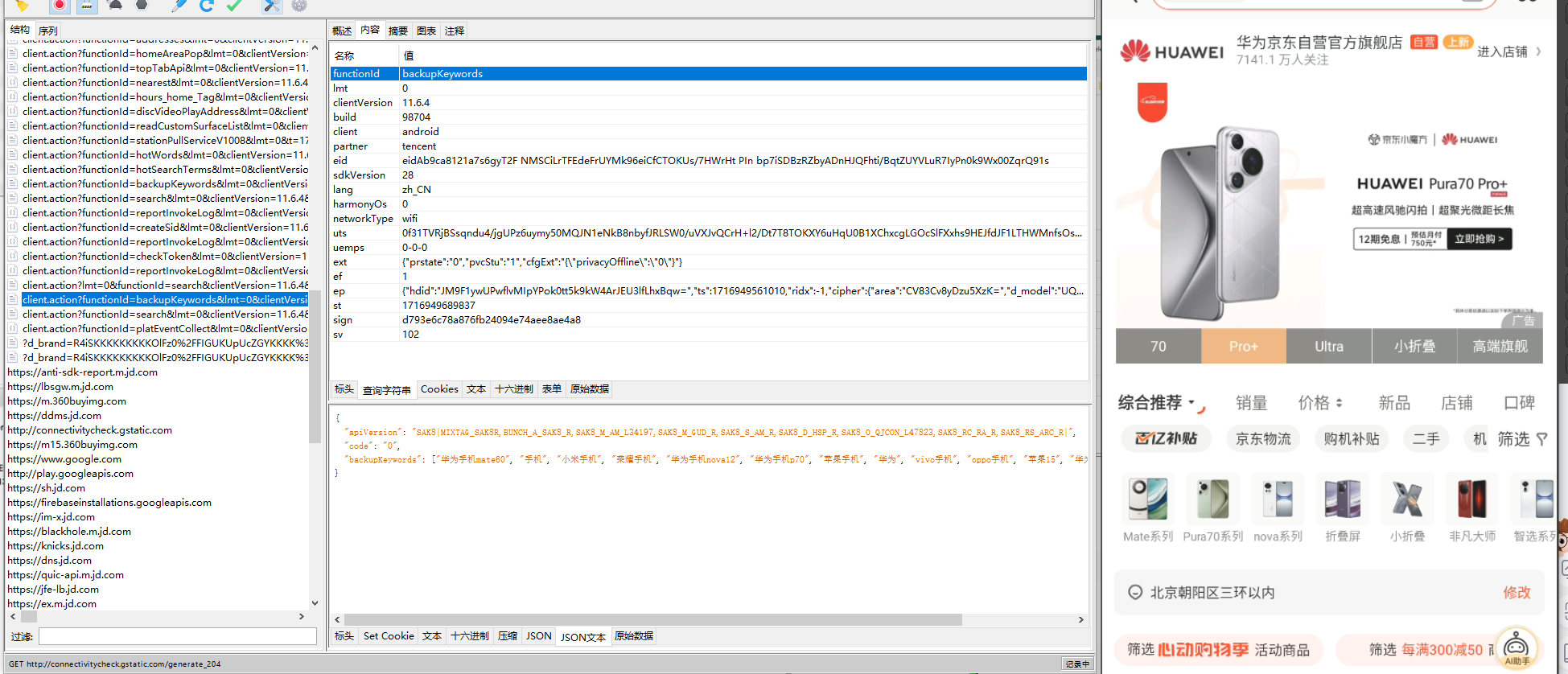

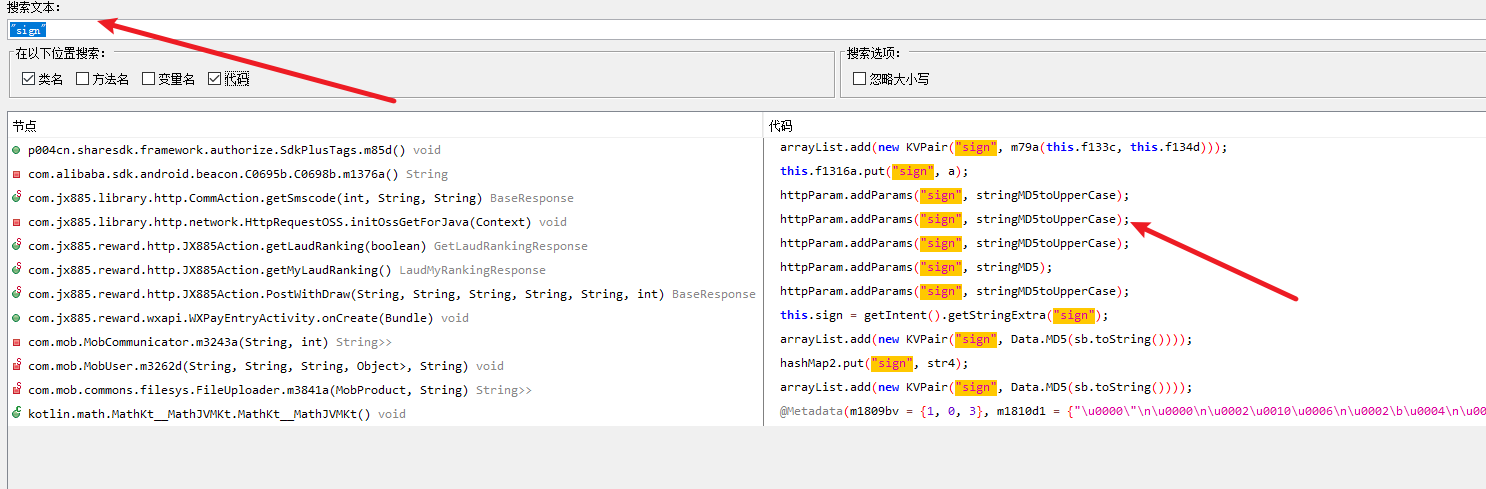

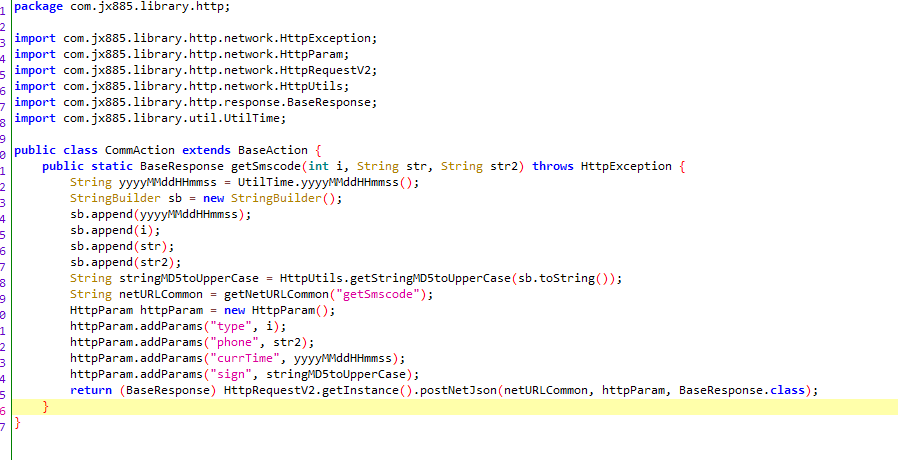

将app拖进jadx,反编译成功,搜索”sign”关键字查看,这一块比较符合 我们点进去看一下

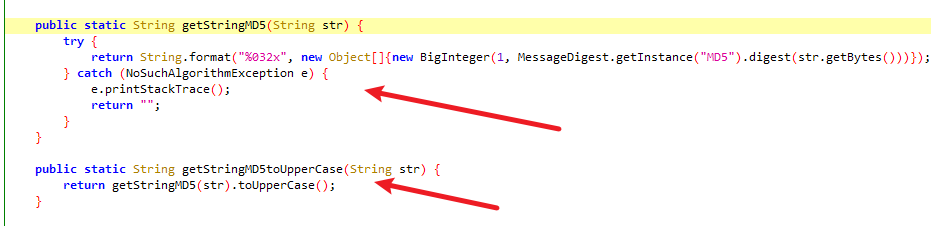

发现sign = stringMD5toUpperCase ,stringMD5toUpperCase是getStringMD5toUpperCase方法传入sb数组,我们点进getStringMD5toUpperCase方法看一下

这边应该是做了一个md加密,这个时候我们需要看一下getSmscode方法传入的三个参数是什么东西

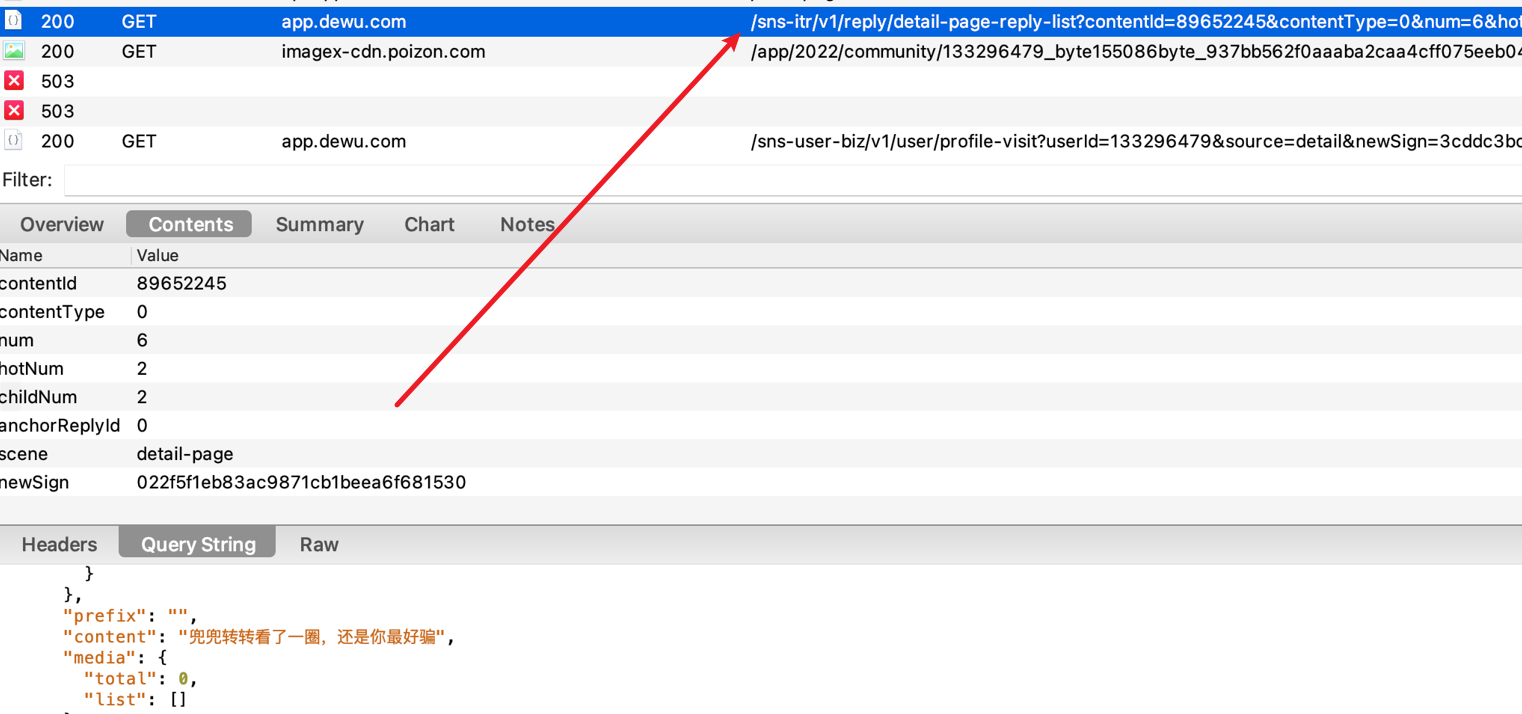

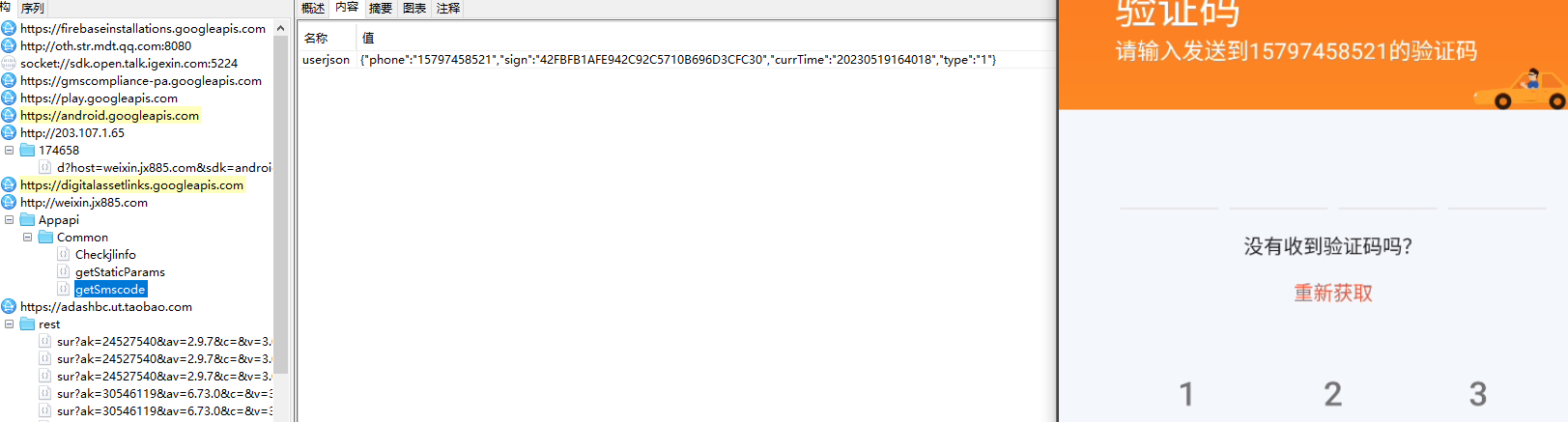

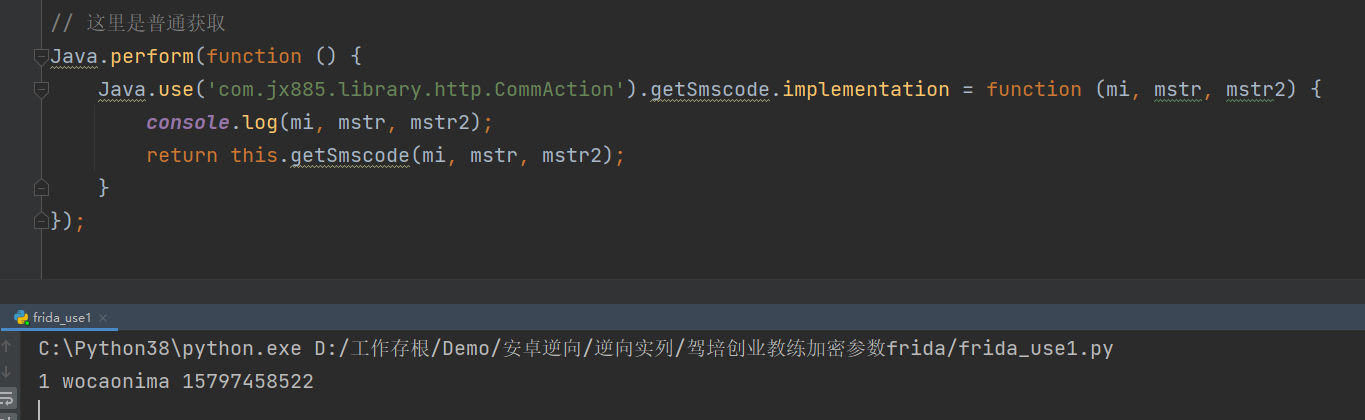

我们使用frida attach模式获取com.jx885.library.http.CommAction下面的getSmscode方法传入的参数,可以看得出来,这么开发老哥并不是很友善,前面一个参数是年月日时分秒类似202305180210,中间两个参数固定,后面一个参数是手机号码,最后进行md5加密

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Spider Blog!